Home » BloodHound 8 – Hybrid Attack Paths sichtbar machen

BloodHound ist seit Jahren das Standard-Tool, um Angriffswege in Active Directory sichtbar zu

machen. Mit Version 8 erweitert SpecterOps den Fokus: Neben dem klassischen AD werden

nun auch Cloud- und SaaS-Umgebungen abgebildet. Damit wird BloodHound zum Werkzeug

für die Realität moderner hybrider IT-Infrastrukturen.

Auch die bekannten Funktionen von BloodHound sind weiterhin entscheidend:

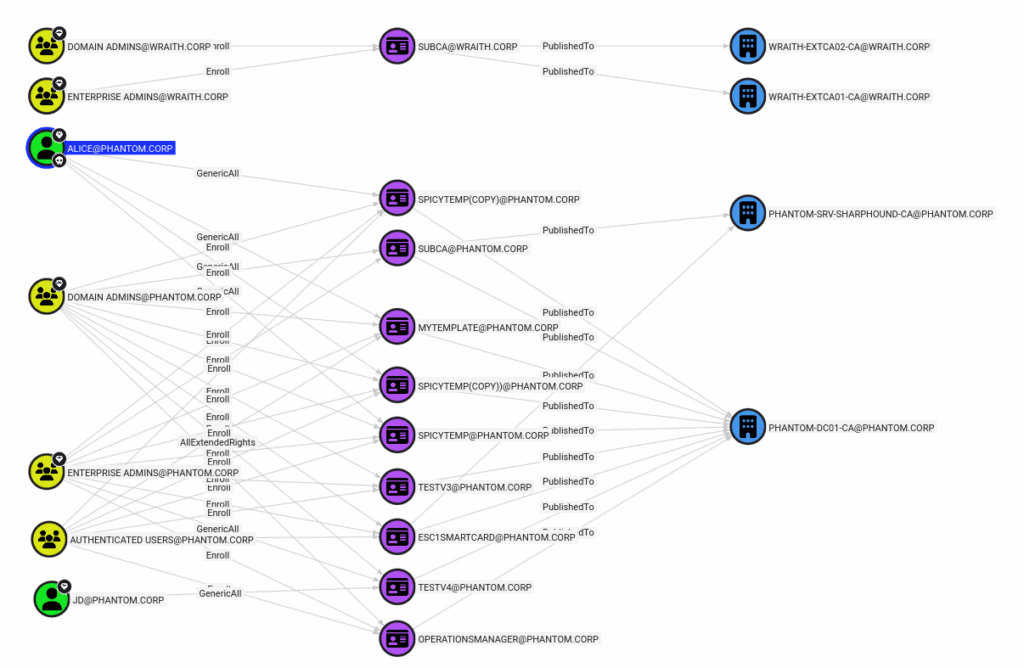

Im Screenshot oben ist ein typisches Szenario zu sehen:

Mehrere Zertifikat-Templates sind auf einer Enterprise-CA veröffentlicht, und mächtige Gruppen wie Domain Admins, Enterprise Admins oder sogar Authenticated Users besitzen weitreichende Berechtigungen (Enroll, GenericAll, AllExtendedRights).

Solche Konstellationen sind riskant:

Mit Enroll und schwachen Templates lassen sich Zertifikate beantragen, die Anmeldungen als beliebiger Benutzer ermöglichen.

Mit GenericAll oder AllExtendedRights können Templates manipuliert werden – Grundlage für Angriffe wie ESC1 oder ESC6.

Ein ausgestelltes Zertifikat ist langlebig und umgeht Kontrollen wie Passwort-Änderungen oder MFA.

Doch wer überprüft regelmäßig, welche Gruppen und Benutzer tatsächlich Zugriff auf die Zertifikat-Templates haben?

MATCH p=(t:CertTemplate)<-[:Enroll|:GenericAll|:AllExtendedRights]-(n:Group|User) RETURN p LIMIT 25;`

BloodHound 8 macht es möglich, klassische AD-Pfade mit Cloud-Kanten zu kombinieren. Ein Beispiel:

MATCH p=(:GitHubRepo)-[:HasSecret]->(:Secret)-[:AuthenticatesAs]->(:AZServicePrincipal) RETURN p LIMIT 10;

MATCH p=(u:AZUser)-[:EligibleFor]->(:AZPIMRole)-[:ElevatesTo]->(:AZRole) RETURN p LIMIT 10;

BloodHound 8 verbindet die neuen Cloud-Funktionen mit den klassischen AD-Pfaden in einem einzigen Graphen. Für Assessments und Red Teamings entsteht damit ein vollständigeres Bild – von GitHub-Secrets über PIM-Rollen in Azure bis hin zu schwach abgesicherten Zertifikatsvorlagen im AD.

Wir bei Mint Secure setzen BloodHound 8 bereits in Projekten ein, um hybride Angriffsflächen sichtbar zu machen und Unternehmen genau dort zu sensibilisieren, wo Risiken oft übersehen werden.

Copyright Mint Secure GmbH. All Rights Reserved.