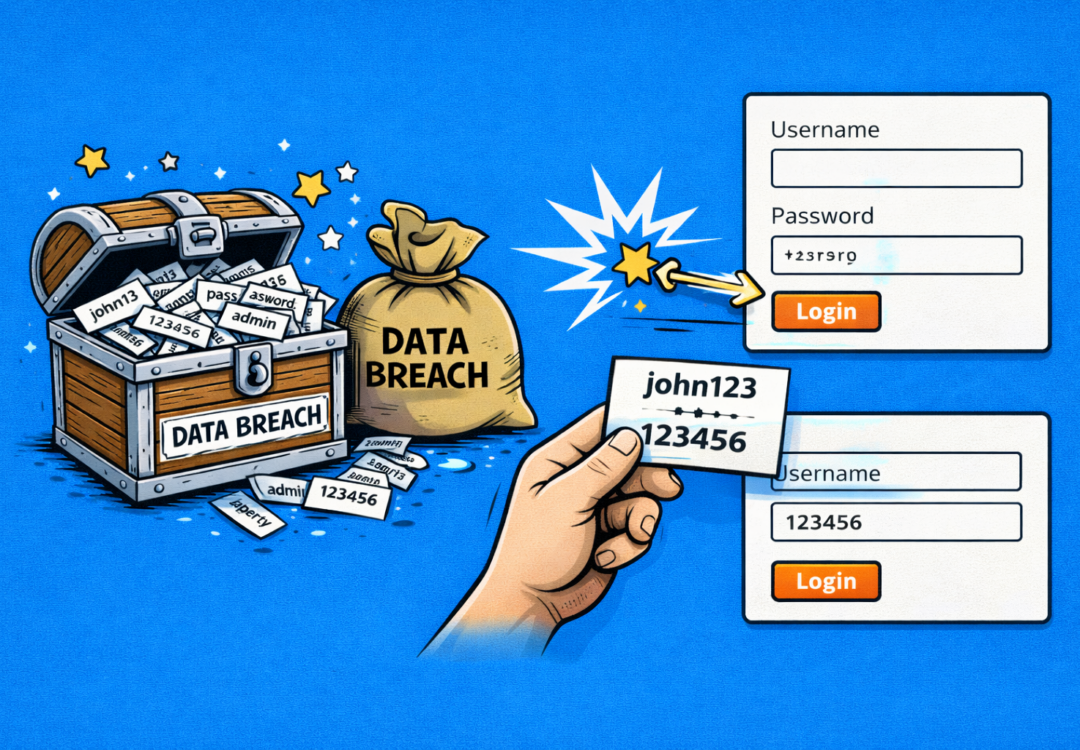

Credential Stuffing Attacks – Warum „Password Reuse“ ein reales Geschäftsrisiko ist

Credential Stuffing zählt heute zu den häufigsten und zugleich erfolgreichsten Angriffstechniken gegen Webanwendungen. Der Ansatz ist dabei technisch trivial, die Auswirkungen jedoch oft erheblich, sowohl aus Sicherheits- als auch aus Compliance- und Reputationssicht.

Weiterlesen